Phát hiện chip gián điệp siêu nhỏ trong thiết bị Apple và Amazon sử dụng_ti le ca cuoc

Một con chip giám sát kích cỡ chỉ bằng hạt gạo đã được tìm thấy trong các máy chủ của gần 30 công ty Mỹ,áthiệnchipgiánđiệpsiêunhỏtrongthiếtbịApplevàAmazonsửdụti le ca cuoc trong đó có cả những tên tuổi lớn như Apple và Amazon.

Phát hiện mã độc đang chiếm quyền kiểm soát hơn 100.000 thiết bị mạng

Mã độc tống tiền mới lây lan qua email, ghi lại thao tác gõ phím

Phát hiện mã độc mới phá hoại 'tất cả trong một'

Đó là kết luận của Bloomberg được công bố chung với một báo cáo rất dài được đăng tải vào tối qua mô tả rất chi tiết về cuộc tấn công vào chuỗi cung ứng, ẩn đằng sau nó là chương trình tấn công gián điệp và phần mềm lớn nhất được thực hiện từ một quốc gia.

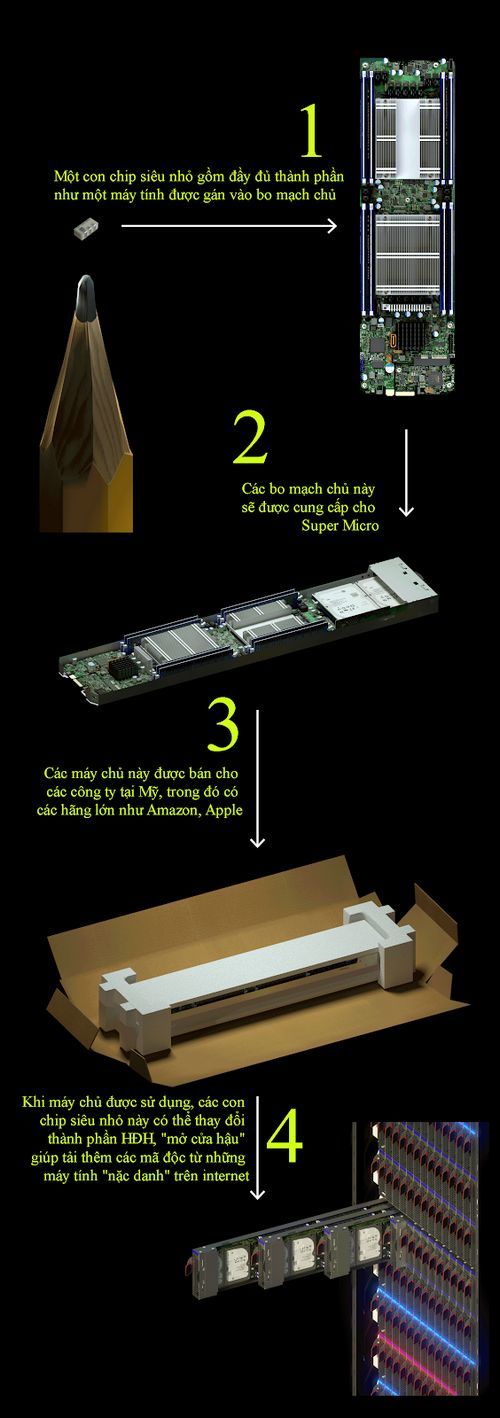

Sự việc bắt đầu từ việc một con chip siêu nhỏ cỡ bằng hạt gạo được tìm thấy trong các máy chủ của gần 30 công ty Mỹ, trong đó có các hãng rất nổi tiếng như Apple và Amazon. Các con chip này được phát hiện trên các bo mạch chủ do công ty Super Micro của Mỹ thiết kế (một hãng máy chủ rất nổi tiếng trên thế giới và đang được sử dụng rất nhiều tại Việt Nam). Điểm đáng quan tâm là thực tế các con chip này không nằm trong bản thiết kế gốc của Super Micro mà có vẻ nó được ai đó đưa vào trong quá trình sản xuất tại Trung Quốc.

|

| Ảnh: Chip chỉ nhỏ như đầu bút chì |

Nhằm làm rõ hơn bài báo cáo của mình, Bloomber cũng công bố chi tiết về cuộc điều tra bí mật trong ba năm nay cho thấy: Apple đã phát hiện ra sự hiện diện của những con chip đáng ngờ này bên trong các máy chủ vào khoảng tháng 5/2015 sau khi hệ thống mạng công ty phát hiện đã có các hoạt động truyền tải dữ liệu “mờ ám” trong hệ thống.

Cũng theo nguồn tin này, con chip siêu nhỏ này chứa đựng một chương trình rất nhỏ (do giới hạn kích thước của nó) giúp tự động thực hiện hai việc. Thứ nhất là chạy các lệnh giúp tự động tải thêm các đoạn code “phức tạp hơn” từ một máy tính “nặc danh” trên internet, thứ hai là chạy các đoạn mã giúp “mở cổng hậu” để HĐH trên máy chủ cho phép thực hiện những đoạn code này.

Bloomberg cũng khẳng định một nhóm liên kết của chính phủ Trung Quốc đã thâm nhập vào chuỗi cung ứng nhằm cài đặt các con chip giám sát này trong các bo mạch chủ thiết kế. Các hệ thống máy chủ được nhắm đến bao gồm nhiều công ty công nghệ lớn của Mỹ như Apple, Amazon cũng như các các cơ quan tình báo của Mỹ, thậm chí là máy chủ dùng trong quân đội Mỹ. Bloomberg cũng cho rằng tùy vào model bo mạch mà các con chip cũng đa dạng về kích cỡ khác nhau, cho thấy kẻ tấn công đã cung cấp cho các nhà máy sản xuất với nhiều lô hàng khác nhau.

Theo nhiều chuyên gia, việc xâm nhập phần cứng này khiến cho việc xử lý khắc phục trở nên khó hơn, tiềm năng phá hoại của nó cũng nhiều hơn do khả năng truy xuất lén lút lâu dài nhờ hai thành phần chương trình mà ở trên đã đề cập.

Hãng Apple hoàn toàn phủ nhận và cho biết họ chưa từng thấy các con chip dạng này trên bất kỳ thành phần nào cũng như hệ thống máy chủ của hãng cũng như không có bất kỳ sự liên hệ với cơ quan hay chính phủ nào về việc này. Tuy nhiên Bloomberg đưa ra một chi tiết là Apple đã kết thúc mối hợp tác với Super Micro vào năm 2016. Trong sự kiện này Apple giải thích nguyên nhân kết thúc hợp tác là do hãng tìm thấy một driver bị nhiễm mã độc nằm trong server Super Micro. Nhưng có vẻ thực tế không phải vậy.

|

| Ảnh: Quy trình "cài đặt" chip "gián điệp" vào các công ty |

Amazon cũng khẳng định báo cáo của Bloomberg là không đúng sự thật. Nhưng thực tế nhóm bảo mật của Amazon cũng từng tìm thấy bo mạch chính của mình đã bị thay đổi thiết kế trên máy chủ Amazon Web Services tại Trung Quốc.

Và dĩ nhiên, cả hãng Super Micro và các bên liên quan (trong đó có Trung Quốc) cũng đã phủ nhận mạnh mẽ những thông tin trong bản báo cáo này. Tuy nhiên, bản báo cáo đã công bố rất nhiều bằng chứng liên quan đến các bản báo cáo, hơn 100 cuộc phỏng vấn, trong đó có phỏng vấn một số quan chức an ninh quốc gia cấp cao và nhân viên nội bộ của Amazon, Apple. Có 17 người xác nhận việc phần cứng của Super Micro bị thao túng và nhiều yếu tố khác của vụ tấn công.

Super Micro là công ty chuyên về sản xuất máy chủ được thành lập vào tháng 9/1993 và có trụ sở tại San Jose. Hãng hiện làm việc với nhiều nhà thầu Trung Quốc và có hơn 900 khách hàng ở 100 nước tính đến năm 2015, trong đó có Việt Nam.

Hacker dùng mã độc tấn công chủ đích vào UBND TP Đà Nẵng

Cơ quan chức năng vừa phát hiện các hình thức tấn công mạng có chủ đích vào nhiều đơn vị hành chính ở Đà Nẵng trong thời gian qua.

相关文章

'Sát thủ...' là đóng góp của giới trẻ?

- Ngay từ khi mới phát hành, cuốn sách đã trở thành "cơn sốt" trong cộng đồng teen Việt với nhiều ý2025-01-21Yên Minh trong công cuộc chuyển đổi số

Thời gian qua, huyện Yên Minh đã nỗ lực chỉ đạo các cơ quan đơn vị, địa phương khẩn trương vào cuộc2025-01-21

Tăng chỉ tiêu tuyển sinh, con gái phó chủ tịch tỉnh đậu lớp 10 là 'ngẫu nhiên'

Ngày 19/7, trao đổi với VietNamNet, Giám đốc Sở GD-ĐT tỉnh Sóc Trăng Nguyễn Thị Tuyết Hà xác nhận, c2025-01-21

Vụ tấn công đòi tiền chuộc lớn nhất lịch sử: Tin tặc khó 'nuốt' 70 triệu USD

Công ty an ninh mạng Huntress là công ty đã giúp công ty CNTT Kaseya ứng phó sự cố và khắc phục thảm2025-01-21

Ảnh hiếm về cơn ác mộng bom hạt nhân ở Hiroshima

Thảm kịch bom hạt nhân mà Mỹ ném xuống thành phố Hiroshima hơn 70 năm trước vẫn còn ám ảnh người dân2025-01-21

Hội đồng trường sẽ được quyền bổ nhiệm và cách chức hiệu trưởng

Dự thảo Nghị định quy định cơ chế tự chủ các cơ sở giáo dục đại học công lập cho thấy sẽ có nhiều th2025-01-21

最新评论